昙花一现——社恐人的第一束白月光

如果你在夜晚独自回家时,看到一个女生在路边哭得梨花带雨,你会主动过去给予安慰吗?在周围没有别人的情况下,这兴许是最好的脱单机会。前些日子读到了陀思妥耶夫斯基在被流放西伯利亚前的一部“小清新”作品《白夜》(为啥说是小清新呢?因为它和陀翁其他作品画风差距巨大),作者精确地描绘了每个社恐男大学生的画像(错误的,只有我捏):他们不喜欢出门,也不喜欢被登门拜访;不喜欢主动社交,碰到认识的人也只敢低头装没看到;善于发挥想象力,为自己筑造一个幻想世界,自己做这个世界的王。在幻想出的世界中,他(们)可以是拯救苍生的英雄,可以是冲向万众敌群的勇士,也可以有稳定的感情,同时也像《包法利夫人》里的罗多尔夫一样四处拈花惹草;可现实生活中,他们看到女生独自哭泣,连一句“你怎么了”都不敢问出口。这故事就是这么开始的:

第一夜:与白月光的初邂逅 晚上,大街上已经冷清。他看到一个女生蹲在桥边,哭得梨花带雨,却始终没有勇气上前搭讪。最后还是一个试图骚扰姑娘的醉汉送上助攻,他勇敢地替女孩赶跑了醉汉,迈出了第一步。

“谢谢!我一开始看到你一直在默默观察我,我还以为你和他们一样呢”

就 ...

攻击立止!

电视剧《我的团长我的团》中有这样一个情节:抗战时期,远征军某师部要对日军驻扎的某高地发动总攻。师长为了这场抄尽家底的战役与部下计划了很久,并最终决定采取由一支小股先头部队作先锋,后续大部队随即跟上进攻的策略。可当先头部队已经按照约定的策略冲上火线后,师长却得到了来自上峰的命令:攻击立止。于是,先头部队原本只需要4个小时的坚守被放大数倍,最终成为了38个日夜。

一刷这部电视剧后,这个情节的所有评论几乎全部一边倒:大家对下发终止攻击命令的领导口诛笔伐,也对率先杀向敌军阵地的先头部队打抱不平。若是师长遵守了约定,先头部队便不必遭受损失,剧中的上峰也不会被观众骂成千古罪人——可剧本若是真的这么写,便失去了它的现实意义。现实中的“攻击立止”不会有一支倒霉的炮灰团为上级的命令失去性命,而且“攻击立止”命令的发起者也不会这么轻易让大家找到口诛笔伐的理由,但炮灰团的滋味也只有做了炮灰才知道。今天是小假期的第二天,却是我与学院论文格式检测系统斗智斗勇的第三天,为了够得到合格率,平日里儒雅随和的我竟不惜使用脏话代替“不合格”的字符(用脏话是为了方便定位,也为了发泄与NLP模型斗智斗勇 ...

一次等于没有

陇椒去籽,切成小块,千万别碰眼睛;鸡胸肉切成小丁,加入盐少许、生抽、料酒、蛋清、切好的陇椒以及锁水分的玉米淀粉腌制20分钟;冷锅热油下入鸡胸肉,煎至变色,捞出备用;热油炒熟陇椒,加入鸡胸肉,老抽调色,少许盐调味,装盘。

锡峰饿醒了,可他居然变成了一只白羽鸡,一只待宰的白羽鸡。这天是五一劳动节前一天,鸡场老板特许锡峰在接受宿命前再去看看世界,看看作为一只白羽鸡在45天生命里未能看到的东西——从出生到成熟,白羽鸡用不了45天,事实上往往比不上绣球的花期。在出发前,锡峰心里有很多疑问:可以假装自己其实是学校里不劳而获的猫咪吗?可以假装自己是公园里自由的鸟儿吗?可以假装自己是每天挤早高峰地铁的社畜吗?——鸡为什么要坐地铁?这不符合逻辑啊。可要是这只白羽鸡会RAP呢?

不管怎么样,锡峰还是跟着一个年轻人出发了——鸡场老板说这个年轻人是买下锡峰的客人,但他暂时不会吃了锡峰,相反他会带着锡峰走完五一假期前的最后一个工作日。这个年轻人瘦高,穿着维修工的统一制服,讲话带着浓重的四川口音,出发前他和锡峰的老板(或者说,前老板)谈了很多事情,从五一假期的游玩计划到攒钱 ...

布谷鸟过滤器

一、布隆过滤器 在说布谷鸟过滤器之前,有必要先简要介绍一下布隆过滤器,它可以判断在一个存储表中是否含有某个元素(e)。底层中使用bitmap实现,其初始值为0。存储某个数据时,会有多次(示例中为3次)hash运算,将运算结果作为坐标,将对应的bit位改为1,由此标记它是否存在于表中。当几次哈希的结果中有一次不为1,都判断元素不存在。

一些问题:布隆过滤器不支持删除,且计算坐标时对应多个不同位点,效率低下。

这个网站可以直观地观察布隆过滤器插入数据的过程。

二、布谷鸟过滤器为啥要叫这个名? 布谷鸟交配后,雌性布谷鸟就准备产蛋了,但它却不会自己筑巢。它会来到像知更鸟、刺嘴莺等那些比它小的鸟类的巢中,移走原来的那窝蛋中的一个,用自己的蛋来取而代之。相对于它的体形来说,它的蛋是偏小的,而且蛋上的斑纹同它混入的其他鸟的蛋也非常相似,所以不易被分辨出来。如果不是这样,它的蛋肯定会被扔出去。

一种鸠占鹊巢的策略,最原始的布谷鸟哈希方法是使用两个哈希函数对一个key进行哈希,得到桶中的两个位置,此时

如果两个位置都为为空则将key随机存入其中一个位置

如果只有一个位 ...

一篇流水账——那些流经我的回忆-1

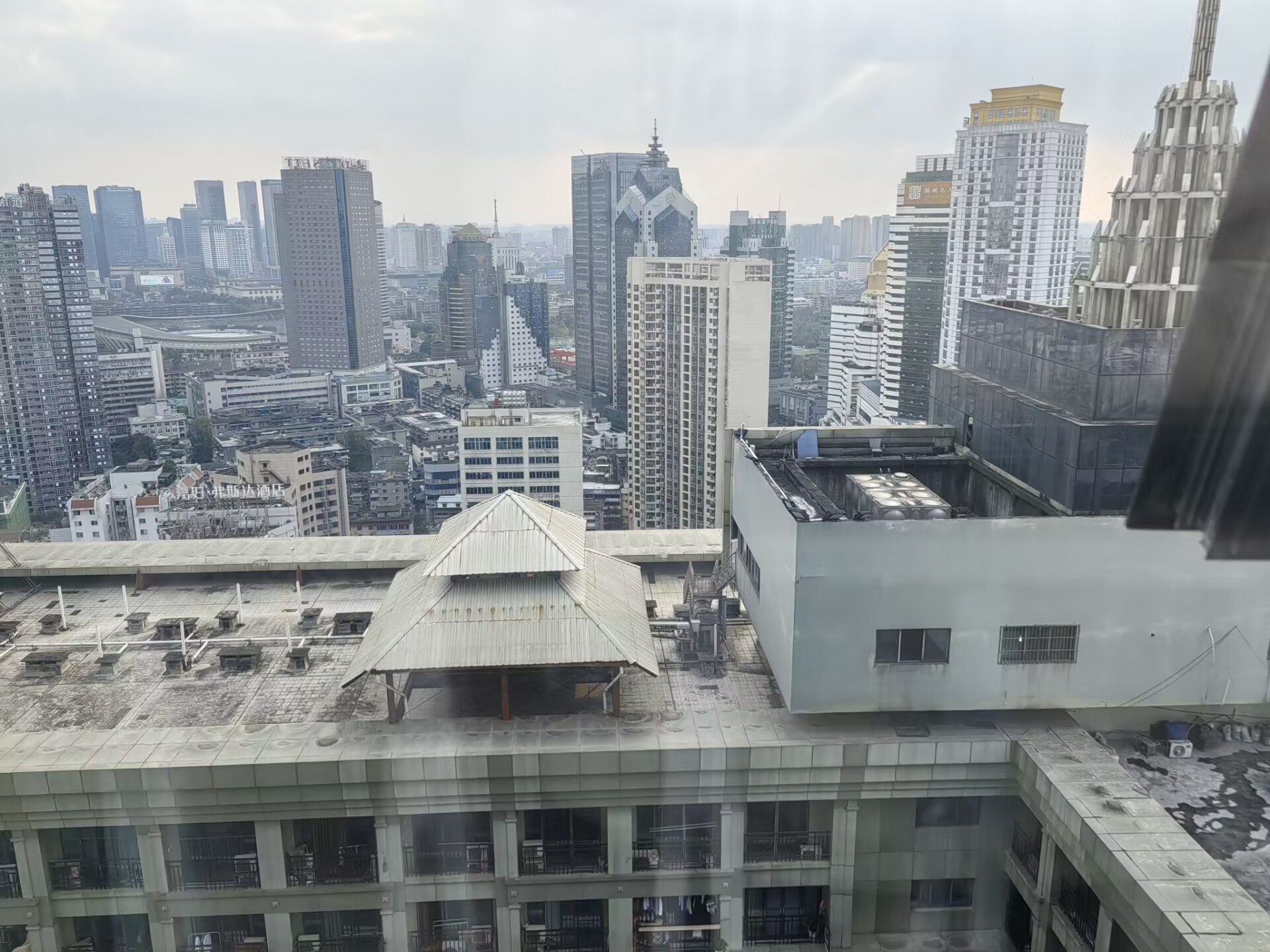

简简单单开个小贴记录下2023的前三分之一吧(虽然过得很忙碌,但终归还是想给自己留点儿回忆~还有就是手机存储不够了,甩点图上来吧)

离家上学大学毕业前最后一学期开学准备离家前一天,碰到了雾凇,只听说过东北有这玩意,很好奇。(以下内容来自百度百科)雾凇,其实也是霜的一种,是由冰晶在温度低于冰点以下的物体上形成的白色不透明粒状结构沉积物。其形成过程是:当过冷水雾(温度低于零度)碰撞到同样低于冻结温度的物体时,便会形成雾凇。

ice棒棒

然后离开家后第二天家里就下雪了,图源:墨落成白(果然还是舍不得哥们所以下雪)

在尼川的点点滴滴回来后的唯一主题:考研复试!好吧其实还有找工作做毕设。忙归忙,总得给自己找点乐子!不然都对不起成都的春花!

拉着北风趁春光出去乱转悠

成都人还是懂悠闲的

你比太升都牛b

吃烤匠,黑暗料理之花椒冰激凌(不建议去,有点小贵)

某次草坪音乐节,果然要毕业了啥好东西就都开始了,印象中唱了《郭源潮》《想把我唱给你听》《喜帖街》……。19届大学生多少有点冤种–

考了普通话,清晰地记得那天念错了字,结果就是差0.6分一级乙等…

大学四年中的第一次!成都大学 ...

一个奇怪的梦

4.24,雨夜,记一个光怪陆离的梦。

冷。通往实验室的路上尽是冰原,目光之所及尽是纯白,也许是冰雪。我穿着短袖,但感觉不到寒冷,我期望找到庇护,可走廊的尽头仍然是冰原;实验室里都是黑色的显示器、黑色的机箱,它们都嵌在纯白的床垫里,格外显眼,我好奇为什么要把设备放在床上。刚想把手放在柔软的床垫上,床单的触感突然变成了白雪。

离开时,突然多出了很多故人。包括童年时在教室窗外鸣叫的麻雀、在放学回家路上的刺猬,还有独自在树下蹭肚皮的橘猫。

对称可搜索加密技术与流量检测的融合思路

(毕设整的烂活,这里简单记录下)

可搜索加密技术一开始被应用于云端存储加密文件,用户无需解密即可让云端服务器返回指定的检索结果(当然通常是关键词检索)。其流程如下:

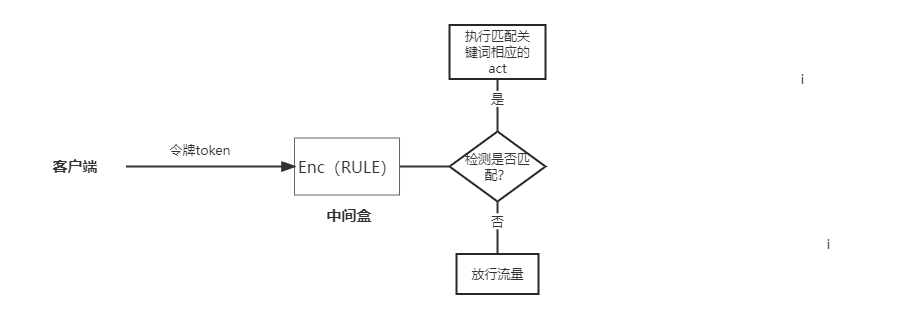

把这俩结合起来的注意其实很早就有人提出来了,参看Privacy-preserving deep packet inspection in outsourced middleboxes一文。基本结合思路是,让发送流量的一方生成令牌token来映射可搜索加密中的搜索陷门,让中间盒不需要解密流量也能找出来流量里面藏着什么玩意。

用树枝开核桃

电话接通的时候,锡峰正走在回家的路上,他手里都是未来七天一家人所需的生活物资。人行道上挤满了满载而归的行人,手上、背上,甚至头顶上都是各式各样五颜六色的包装袋。所有人脸上的n95口罩都在剧烈起伏着,但是没有人胆敢在这个关头取下口罩——有人为了防寒,甚至多戴了一层棉质防寒巾。不管怎么说,从明天开始衡泉市又要因为冠状病毒而管控起来,事实上自从几个月前,这样的通知隔一段时间总要在各大小区的业主群传播一次。而各大超市的老板似乎也和大家有了长久配合而来的默契:平时进入超市一定要提供行程码、健康码和核酸检测阴性证明三样“通行证”,缺一不可,而在管控前一天仅仅需要其中之一便可。于是,平日里门可罗雀的超市仅仅在这一天有了热闹起来的机会。

“我确定回报考点参加考试,”锡峰答道。“一切后果我会自负。”电话那头的声音略显疲惫,似乎这一整天来一直在打这样的电话,黄昏这一通兴许是最后一通,所有疲惫里还夹着一点点只有在高度紧张后释然才有的轻松。自从锡峰决定要像大多数人一样考研,他已经有很久没有一天睡够六小时了。因为那该死的冠状病毒,直到正式考试前一个月,他还被困在家里,担心自己 ...

【CTFSHOW】 web入门中期测试

web486可以扫目录,发现位于上级目录的flag.php。而URL的action参数为一任意文件读取。

payload:index.php?action=../flag

web487action=../index查看源码:

12345678910111213141516171819202122232425262728293031<!--?php/*# -*- coding: utf-8 -*-# @Author: h1xa# @Date: 2021-03-08 15:43:51# @Last Modified by: h1xa# @Last Modified time: 2021-03-08 22:30:08# @email: h1xa@ctfer.com# @link: https://ctfer.com*/include('render/render_class.php');include('render/db_class.php');$action=$_GET['action'];if(!isset($a ...

【CTFSHOW】 web入门SSRF

关于SSRF:SSRF(Server-Side Request Forgery)服务端请求为伪造,SSRF是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。 一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。(正是因为它是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内部系统) SSRF漏洞形成的原因大多是因为服务端提供了从其他服务器应用获取数据的功能且没有对目标地址作过滤和限制。

题目:web351:1234567891011 <?phperror_reporting(0);highlight_file(__FILE__);$url=$_POST['url'];$ch=curl_init($url);curl_setopt($ch, CURLOPT_HEADER, 0);//不返回header头消息curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);//将curl_exec()获取的信息以文件流的形式返回,而不是直接输出。$result=curl_exec($ch);curl_close($ch);ec ...